Qué es phishing

Phishing es la práctica fraudulenta de enviar correos electrónicos u otros mensajes que pretenden ser de empresas de renombre para inducir a las personas a revelar información personal, como contraseñas y números de tarjetas de crédito.

El phishing al iniciar sesión es una técnica que utilizan los ciberdelincuentes para engañar a los usuarios y hacer que proporcionen sus credenciales de inicio de sesión, como nombre de usuario y contraseña, en sitios web falsos que parecen legítimos.

El phishing APK se refiere a una técnica de phishing que utiliza archivos de instalación de aplicaciones para dispositivos Android (con extensión .apk) para engañar a los usuarios y obtener información confidencial.

El phishing y el pharming son dos técnicas diferentes que utilizan los ciberdelincuentes para obtener información confidencial de los usuarios. Mientras que el primero se enfoca en engañar a los usuarios para que proporcionen información confidencial, el pharming se enfoca en redirigir a los usuarios a sitios web fraudulentos sin que lo sepan.

La palabra «phishing» es un juego de palabras en inglés que combina las palabras «fishing» (pesca) y «phreaking» (fraude telefónico).

Características del phishing

El proceso típico implica los siguientes pasos:

- El atacante envía un correo electrónico, mensaje de texto o mensaje instantáneo a la víctima, haciéndose pasar por una entidad confiable.

- El mensaje puede incluir un enlace que parece llevar a un sitio web legítimo, pero en realidad lleva a una página de phishing diseñada para parecerse al sitio web real.

- Cuando la víctima ingresa la información, el atacante la recibe y puede utilizarla para cometer fraudes o robo de identidad.

- En algunos casos, el atacante puede instalar software malicioso en la computadora o dispositivo móvil de la víctima, lo que le permite acceder a más información o controlar el dispositivo. Por esto es importante usar software anti phishing.

Tipos de phishing

Existen diferentes formas que los estafadores pueden utilizar para engañar a las personas y obtener información personal o financiera.

Correo phishing

Estos pueden adoptar diversas formas y estilos, pero suelen tener algunas características comunes que los hacen sospechosos. Algunas características comunes son:

- Remitente sospechoso.

- Solicitan información confidencial.

- Falta de personalización.

- Enlaces sospechosos.

- Gramática y ortografía deficientes.

- Archivos adjuntos sospechosos.

Estos correos pueden variar en el tipo de información o problema que presentan para engañar a las personas. Algunos de los problemas o situaciones son:

- Problemas con una cuenta.

- Ofertas o premios falsos.

- Amenazas de seguridad.

- Solicitud de actualización de información.

Para reconocerlos es importante prestar atención a los siguientes aspectos:

- Revisar el remitente.

- Verificar la dirección URL.

- Fijarse en la ortografía y gramática.

- Verificar la información solicitada.

- Revisar el tono del correo.

- Verificar la firma.

- No hacer clic en enlaces sospechosos.

Virus phishing

Es un tipo de software malicioso que se utiliza para robar información personal o financiera de las personas. Los atacantes suelen utilizar técnicas de ingeniería social, como emails de phishing, para engañar a las personas y hacer que descarguen o instalen el software malicioso en sus dispositivos.

Una vez que se instala en el dispositivo de la víctima, estos virus pueden realizar diversas acciones maliciosas, como:

- Robar información personal.

- Instalar malware.

- Realizar ataques DDoS.

- Extorsionar al usuario.

Existen señales de advertencia a las que se debe prestar atención al recibir correos electrónicos o mensajes sospechosos:

- La dirección de correo electrónico del remitente no es la correcta.

- El mensaje solicita información personal o financiera.

- El mensaje incluye un enlace sospechoso.

- El mensaje tiene errores ortográficos o gramaticales.

- El mensaje tiene un tono de urgencia.

Llamadas phishing

También conocidas como vishing, son una forma de estafa que utiliza el teléfono para engañar a las personas para que revelen información personal o financiera.

A veces los estafadores pueden utilizar números que parecen legítimos, pero que en realidad son falsos. Estos números se conocen como «números de spoofing» y pueden ser cualquier número que el estafador elija, incluso el número de la persona a la que está llamando.

Existen algunas señales de alerta que pueden ayudar a reconocer estas llamadas:

- La llamada comienza con una grabación automática.

- Quien llama solicita información personal o financiera.

- Quien llama utiliza tácticas de miedo o intimidación.

- Quien llama no proporciona información de contacto.

- La llamada parece sospechosa o inesperada.

Mensajería phishing

Estos mensajes pueden variar en su contenido y tono, pero en general, su objetivo es engañar a la persona para que revele información personal o financiera. Algunos ejemplos comunes de lo que pueden decir son:

- Pedir actualizar la información de una cuenta.

- Amenazar con consecuencias si no se actúa.

- Ofrecer una recompensa o premio.

- Pedir donaciones para una causa benéfica falsa.

- Hacerse pasar por una entidad gubernamental o financiera.

Los estafadores pueden solicitar una variedad de datos personales y financieros en estos mensajes como:

- Números de tarjeta de crédito.

- Contraseñas.

- Información personal.

- Información de cuentas bancarias.

- Datos de empleo.

Estos mensajes pueden parecer que provienen de una variedad de lugares, pero los estafadores a menudo utilizan técnicas de «spoofing» o falsificación de remitente para que parezcan que provienen de fuentes legítimas.

Existen formas para reconocer estos mensajes y así evitar caer en la trampa de los estafadores:

- Verificar la dirección del remitente.

- Revisar el contenido del mensaje.

- Observar las solicitudes.

- Comprobar los enlaces.

- Mantener actualizado el software de seguridad.

Prevención de phishing

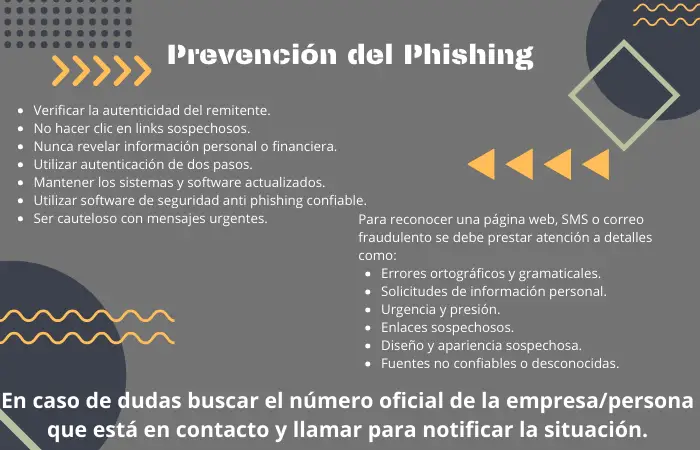

Las recomendaciones básicas que deben seguirse para prevenir caer ataques phishing son:

- Verificar la autenticidad del remitente.

- No hacer clic en links phishing o sospechosos.

- No revelar información personal o financiera.

- Utilizar autenticación de dos factores.

- Mantener los sistemas y software actualizados.

- Utilizar software de seguridad anti phishing confiable.

- Ser cauteloso con mensajes urgentes.

- En caso de dudas siempre se debe buscar la página o contacto oficial de la empresa que supuestamente está en contacto y llamar para verificar que de verdad exista un problema o notificar la situación.

- Si se trabaja en una empresa o negocio donde se posea la información personal de los clientes o donde se manejen cuentas o cantidades de dinero, nunca se deben saltar los protocolos de seguridad sin importar lo tedioso o sencillos que parezcan, aún si se confía en la persona con la que se está tratando, pues estos protocolos han sido estudiados precisamente para protegerse y evitar estas estafas.

Es importante tener en cuenta que algunos datos personales y financieros nunca deben ser compartidos en línea, por teléfono o por mensaje de texto, ya que pueden ser utilizados por los estafadores para cometer fraudes. Estos datos incluyen:

- Números de seguridad social.

- Información financiera.

- Contraseñas.

- Información personal.

- Información médica.

Para reconocer una página web, SMS o correo fraudulento, y así evitar caer en un ataque phishing se debe prestar atención a ciertos detalles como:

- Errores ortográficos y gramaticales.

- Solicitudes de información personal.

- Urgencia y presión.

- Enlaces sospechosos.

- Diseño y apariencia sospechosa.

- Fuentes no confiables.

Ejemplos de phishing

A continuación, se presentan algunos ejemplos conocidos de cómo se realizan estas estafas:

- Por correo electrónico: el correo electrónico puede incluir un enlace que lleva a un sitio web falso o un archivo adjunto que contiene malware.

- En redes sociales: los atacantes también pueden utilizar las redes sociales para realizar estafas. Pueden crear perfiles falsos o enviar mensajes directos a los usuarios, solicitando información personal o financiera.

- Smishing: se realiza a través de mensajes de texto SMS. Los atacantes envían mensajes de texto que parecen legítimos, solicitando al destinatario que haga clic en un enlace que lleva a un sitio web falso o que proporcione información personal o financiera.

- Vishing: se realiza a través de llamadas telefónicas. Los hackers de phishing se hacen pasar por representantes de una empresa legítima y solicitan información personal o financiera al destinatario.

- Spear phishing: es dirigido a una persona específica o a un grupo de personas. Los atacantes que emplean el spear phishing utilizan información personal o profesional previamente recopilada para crear mensajes personalizados y engañosos que parecen legítimos.